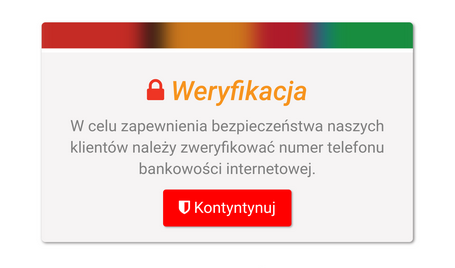

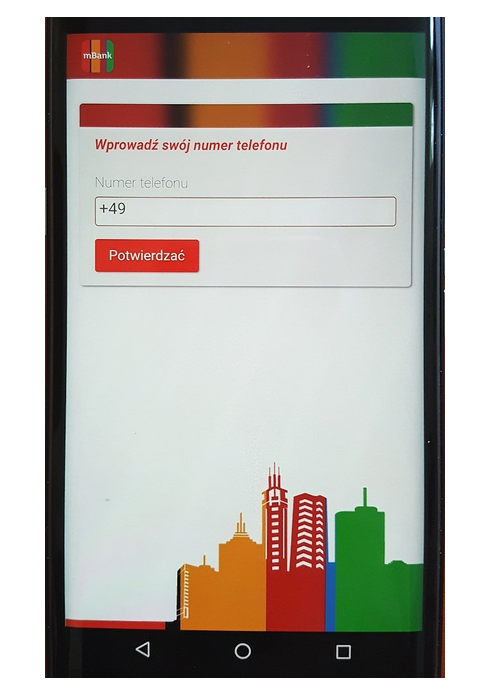

Na zainfekowanych telefonach przy próbie wejścia do aplikacji mobilnej banku pojawia się nakładka, która wymaga potwierdzenia numeru telefonu.

Celem przestępców jest przechwycenie przede wszystkim numeru telefonu oraz danych do logowania. Za pośrednictwem tych danych oszuści mogą zlecić przelew na swój rachunek i przekierować wiadomość SMS z hasłem autoryzacyjnym na podstawiony numer telefonu.

Po naciśnięciu „Kontynuuj” użytkownik proszony jest kolejno o podanie numeru telefonu, wyprowadzenie wygenerowanego kodu PIN oraz identyfikatora wraz z hasłem do serwisu transakcyjnego.

W sytuacji, kiedy klient ma jakiekolwiek podejrzenia, że jego telefon został zainfekowany, powinien bezzwłocznie zmienić hasło do serwisu transakcyjnego mBanku, przywrócić ustawienia fabryczne w telefonie oraz zmienić PIN do aplikacji mobilnej mBanku.

Czujność banku oraz bardzo czytelny opis całego schematu oszustwa jest godny pochwały. Jednocześnie mBank przypomina klientom, że:

nie prosi o podanie identyfikatora i hasła do serwisu transakcyjnego w aplikacji mobilnej,

nie wysyła na telefon komórkowy żadnych certyfikatów bezpieczeństwa lub innych aplikacji do zainstalowania,

nie prosi o wykonanie przelewów testowych,

nie wysyła do klientów wiadomości e-mail zawierających link do serwisu bankowości internetowej (czyli kierujących na stronę logowania do serwisu mBanku).

Komentarze